内网渗透基石篇 隐藏通信隧道技术(下)——5G通信服务的潜在利用与防御

在上一部分探讨了传统网络环境下隧道技术的隐蔽应用后,本篇文章将目光投向更为前沿的领域——5G通信服务。作为新一代移动通信技术,5G以其高带宽、低延迟和海量连接的特性,不仅重塑了社会生活与产业格局,其网络架构与服务的复杂性也为内网渗透中的隐蔽通信提供了新的潜在路径与挑战。理解这些可能性,对于构建健壮的防御体系至关重要。

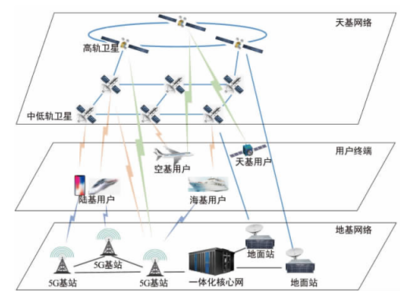

一、5G网络架构特点与潜在风险点

5G核心网采用了基于服务的架构(SBA),并广泛引入了网络功能虚拟化(NFV)和软件定义网络(SDN)。这种云化、开放的架构在提升灵活性的也扩大了攻击面。

- 网络切片(Network Slicing):5G可以为不同应用场景创建逻辑上独立的虚拟网络。攻击者理论上可能尝试利用切片管理接口的漏洞,创建一个隐蔽的、低监管优先级的“灰色切片”,用于传输渗透数据,绕过针对普通用户平面的监测。

- 边缘计算(MEC):数据在靠近用户的网络边缘进行处理。如果边缘节点安全防护不足,可能成为攻击者植入后门、建立隧道回连的跳板。攻击者控制的设备(如IoT设备)可能通过MEC节点作为代理,与内网或外部命令控制(C&C)服务器进行隐蔽通信。

- 用户面功能(UPF)分离:控制面与用户面彻底分离。针对UPF的攻击或配置篡改,可能被用于劫持或镜像特定用户的流量,从而窃取数据或注入恶意载荷。

二、利用5G服务特性构建隐蔽隧道

攻击者可能结合5G特性,对传统隧道技术进行升级或伪装:

- 高带宽伪装:5G的高带宽使得大量数据可以快速传输。攻击者可以将外泄数据封装在常见的、大流量的协议中(如视频流、云同步协议),利用带宽优势实现“快进快出”,减少在通道内滞留被检测的风险。

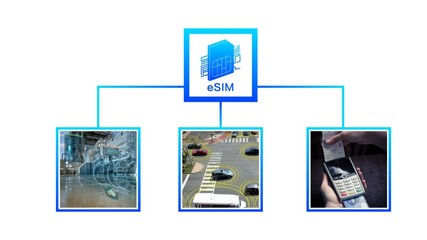

- 海量连接混淆:5G支持每平方公里百万级连接。攻击者可以利用大量受控的物联网设备(僵尸网络)发起低速率、分散式的通信,将C&C指令或数据切片混入海量的合法设备通信噪声中,难以被有效识别和过滤。

- 网络服务API滥用:5G核心网通过API对外开放部分能力。如果认证授权机制存在缺陷,攻击者可能盗用合法API凭证,以“合法”身份请求网络服务,从而建立一条由运营商网络背书的隐蔽通道。

三、防御视角:检测与缓解策略

面对潜在的5G隧道威胁,安全团队需升级防御策略:

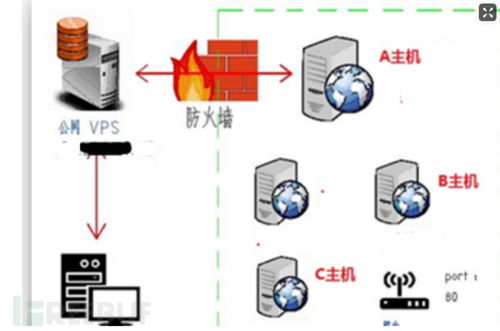

- 纵深监控与基线建立:在5G企业专网或关键接入点,需部署能够理解5G信令与用户面协议的新型探针。建立网络切片、MEC应用、API调用的正常行为基线,及时检测异常访问模式、未授权的切片创建或异常的边缘节点流量。

- 零信任架构贯彻:不应默认信任任何来自5G网络的连接。对所有接入内网的设备(包括5G终端、MEC应用)实施严格的身份认证、设备健康度检查与最小权限访问控制,无论其从何种网络接入。

- API安全加固:对暴露的5G服务API实施强认证(如双向证书认证)、细粒度授权和严格的速率限制。对所有API调用进行完整审计日志记录,并监控异常调用序列。

- 供应链与物理安全:确保5G网络设备(如CPE、SIM卡)、边缘服务器来自可信供应商,并防止物理接触篡改。对网络切片管理、边缘计算平台的管理界面进行重点防护。

- 威胁情报共享:积极参与运营商、行业组织间的威胁情报共享,及时获取针对5G网络新型攻击手法(如利用特定漏洞建立隧道)的预警信息。

###

5G通信服务在推动数字化转型的其技术复杂性也带来了新的安全维度。隐藏通信隧道技术在内网渗透中的应用,势必会随着网络环境的演进而演化。安全专业人员必须前瞻性地研究5G网络协议、架构及其脆弱性,将防御措施融入网络规划和运营的早期阶段,而非事后补救。唯有如此,才能在享受5G技术红利的筑牢网络安全的基石,防止其成为攻击者手中一把隐秘的利器。

(注:本文旨在从安全研究角度进行技术探讨,所有内容仅限于提升防御认知与能力,严禁用于任何非法攻击行为。)

如若转载,请注明出处:http://www.hhufl.com/product/1.html

更新时间:2026-04-28 08:39:06